A Nova Era das Fraudes Digitais

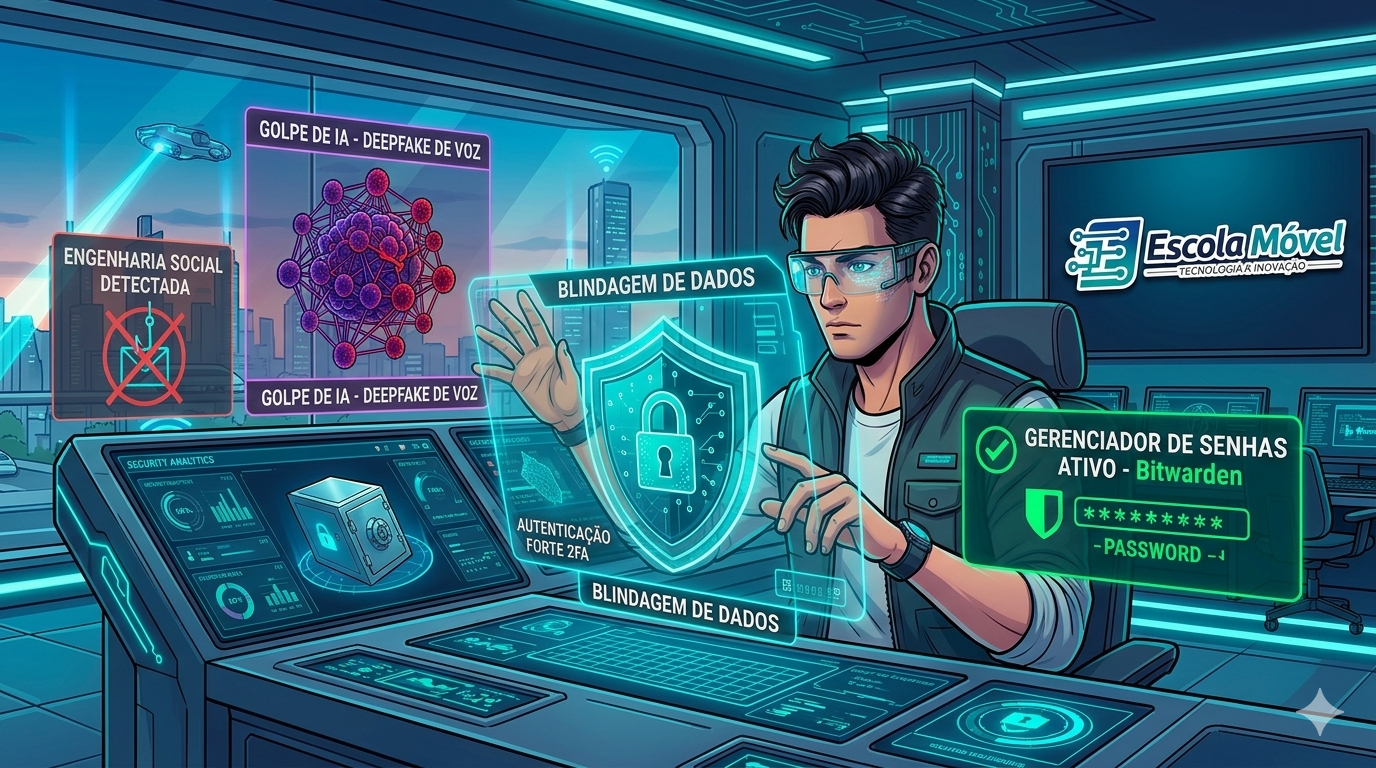

Se você acha que basta não clicar em links suspeitos para estar seguro, o cenário de 2026 trouxe novos desafios. Com o uso de IAs generativas, criminosos conseguem clonar vozes, criar e-mails perfeitos e até simular vídeos em tempo real. A segurança digital agora não é apenas sobre antivírus, mas sobre comportamento e camadas de proteção.

Neste artigo, vamos entender como esses novos ataques funcionam e como você pode transformar seu celular e computador em fortalezas digitais.

1. O Perigo do "Deepfake" e da Voz Clonada

Hoje, um golpista pode usar um pequeno trecho de um vídeo seu nas redes sociais para clonar sua voz e ligar para um familiar pedindo dinheiro.

- Como se proteger: Estabeleça uma "Palavra-Chave de Segurança" com sua família. Se alguém ligar em seu nome com uma história urgente, eles devem pedir essa palavra secreta. Se a pessoa do outro lado não souber, é golpe.

2. Autenticação em Duas Etapas (2FA): O Jeito Certo

Muitas pessoas ainda usam o SMS como segunda camada de proteção. Em 2026, isso é considerado inseguro devido ao "SIM Swap" (clonagem de chip).

- Ação: Migre todas as suas contas para aplicativos de autenticação como Google Authenticator, Authy ou, melhor ainda, use chaves físicas de segurança (Yubikeys).

- Dica do Leo Tech: Nunca compartilhe códigos de seis dígitos que chegam no seu celular, mesmo que a pessoa do outro lado pareça ser de um banco ou suporte técnico.

3. Gerenciadores de Senhas: Pare de Repetir Senhas!

Usar a mesma senha para o e-mail, banco e redes sociais é como ter uma única chave para a casa, o carro e o cofre. Se o criminoso descobre uma, ele leva tudo.

- Otimização: Utilize gerenciadores como Bitwarden ou 1Password. Eles criam senhas complexas e únicas para cada site, e você só precisa decorar uma "senha mestra".

4. Proteção de Dispositivos Móveis

Seu smartphone é o centro da sua vida digital. Se ele for roubado ou acessado remotamente, os danos são enormes.

- Bloqueio de Chips: Coloque uma senha (PIN) no seu cartão SIM para que ele não possa ser usado em outro aparelho se for roubado.

- Limpeza Remota: Certifique-se de que a função "Encontre meu Dispositivo" (Google ou Apple) está ativa e que você sabe como apagar os dados à distância.

Checklist de Segurança Diária

Para manter sua vida digital em ordem, siga estes três passos:

- Desconfie de Urgências: Bancos e órgãos oficiais nunca pedem ações imediatas sob ameaça de bloqueio de conta via WhatsApp ou ligação.

- Atualize Sempre: Versões novas do sistema (seja Android, iOS ou Linux) trazem correções de falhas que criminosos usam para entrar no seu PC.

- Privacidade nas Redes: Evite postar fotos que mostrem o nome da sua rua, a placa do carro ou a escola dos filhos. Informação é munição para golpistas.

Conclusão: Segurança é uma Jornada, não um Destino

Não existe sistema 100% impenetrável, mas você pode se tornar um "alvo difícil". Ao aplicar essas camadas de proteção, você desencoraja a maioria dos ataques automatizados e protege o que você tem de mais valioso: sua identidade e seu patrimônio.

Fique seguro e até a próxima atualização aqui no EscolaMóvel!